Ваш сайт под DDoS-атакой? Сразу переходите к следующему абзацу! Эта статья поможет вам быстро привести свой сайт в порядок, если он попал под DDoS-атаку, но вы мудро прикрыли его через CloudFlare. Если этого ещё не сделано, нулевым вашим шагом доложен быть перенос домена на CloudFlare.

TL;DR: Наши действия

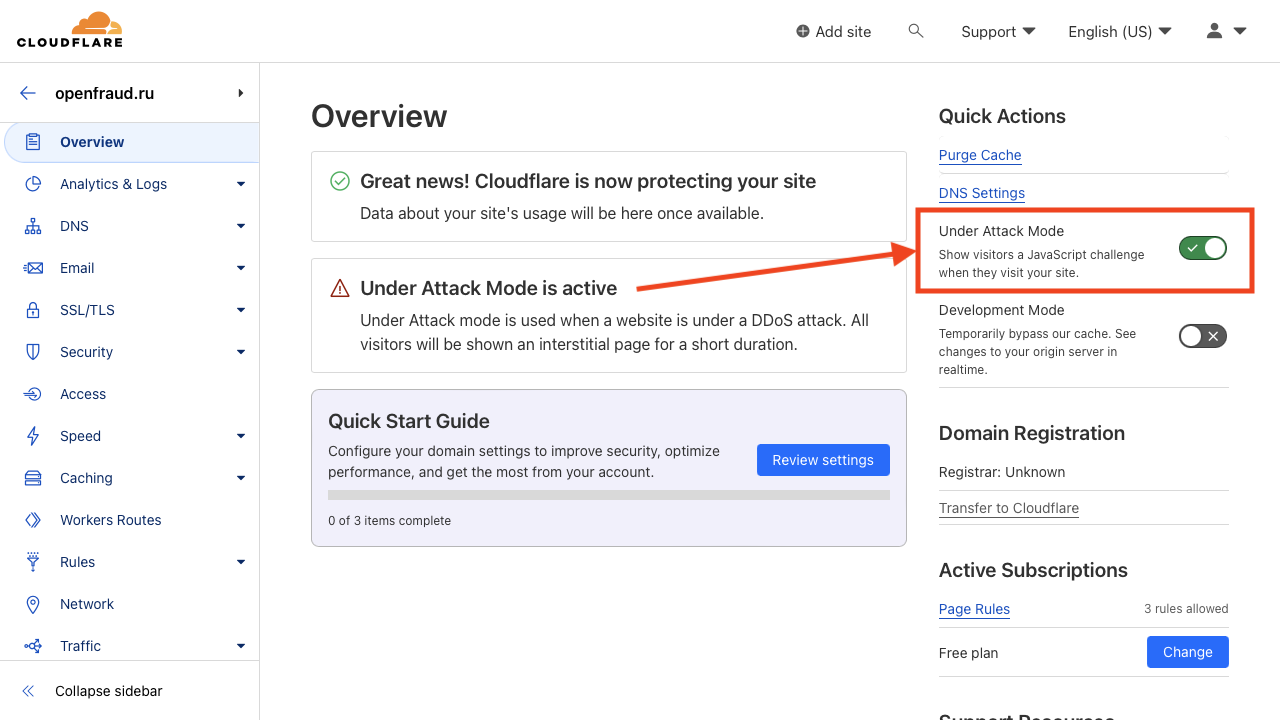

- Включите режим «I’m under attack!» на главной странице домена.

- В разделе DNS включите прокси для всех записей.

- В разделе SSL включите режим Flexible и Always use HTTPS.

- В разделе Security — Bots включите Bot fight mode.

Шаг 1. Режим «I’m under attack»

Самым первым шагом включите режим защиты от атаки. Для этого просто откройте свой домен в CloudFlare — кнопка «Under Attack Mode» находится прямо на главной странице управления доменом. При этом объём мусорного трафика моментально сократится и вам сразу станет легче.

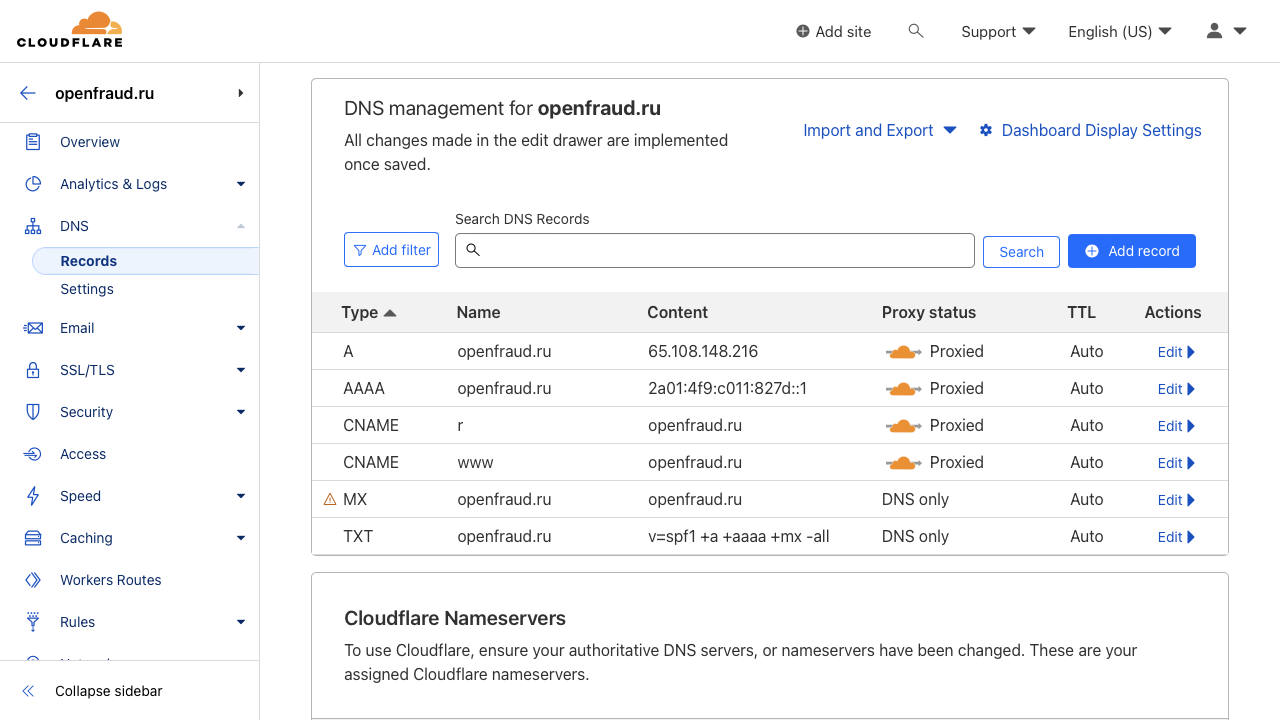

Шаг 2. Проверка DNS-записей

Перейдите в раздел DNS на страницу Settings. Вам необходимо убедиться в следующем:

- Все записи типа A, AAAA и CNAME работают через прокси. Это характерное рыженькое облачко со стрелкой за ним. Если облачко серое — давим Edit, нажимаем Proxy status в значение Proxied и давим Save.

- Если у вас есть записи с рыжим восклицательным знаком, например, записи типа MX с указанием вашего домена — временно их удаляем. Они сдают наш реальный адрес, что не безопасно под атакой.

Записи MX можно восстановить позднее, но в целом рекомендуется не использовать почтовый сервер на том же адресе, что и ваши сайты. Заведите отдельную виртуальную машину.

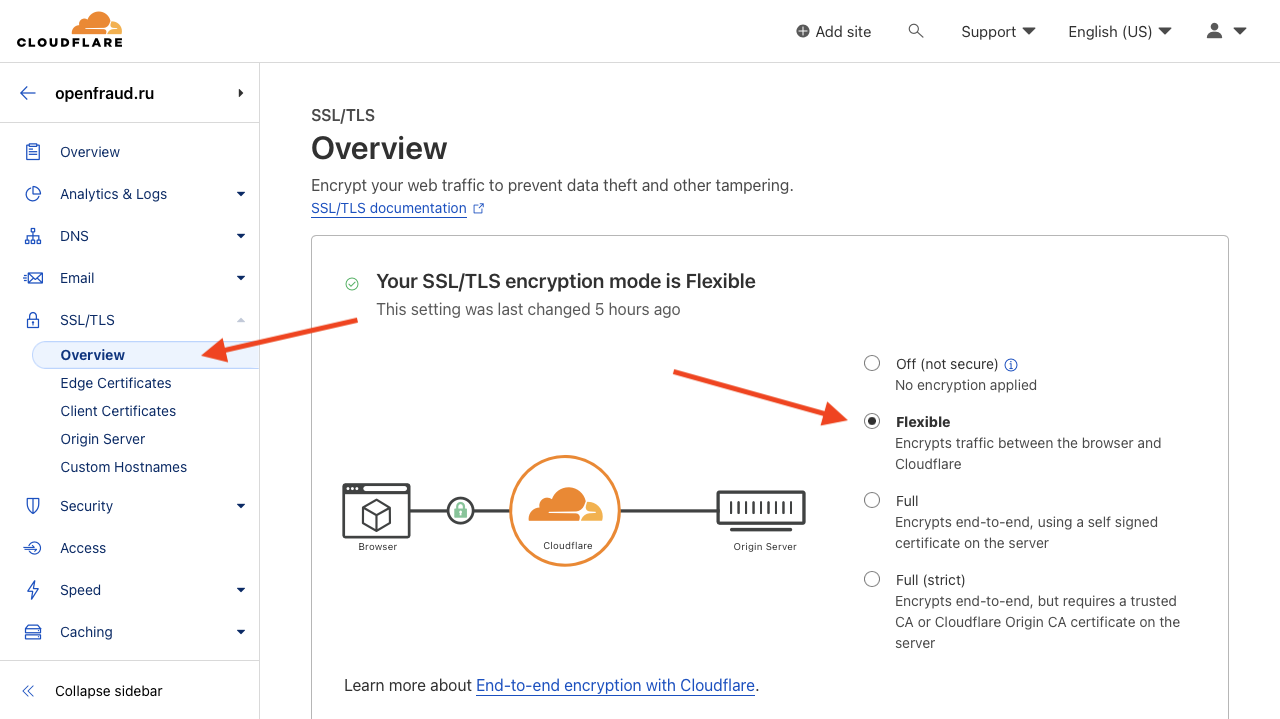

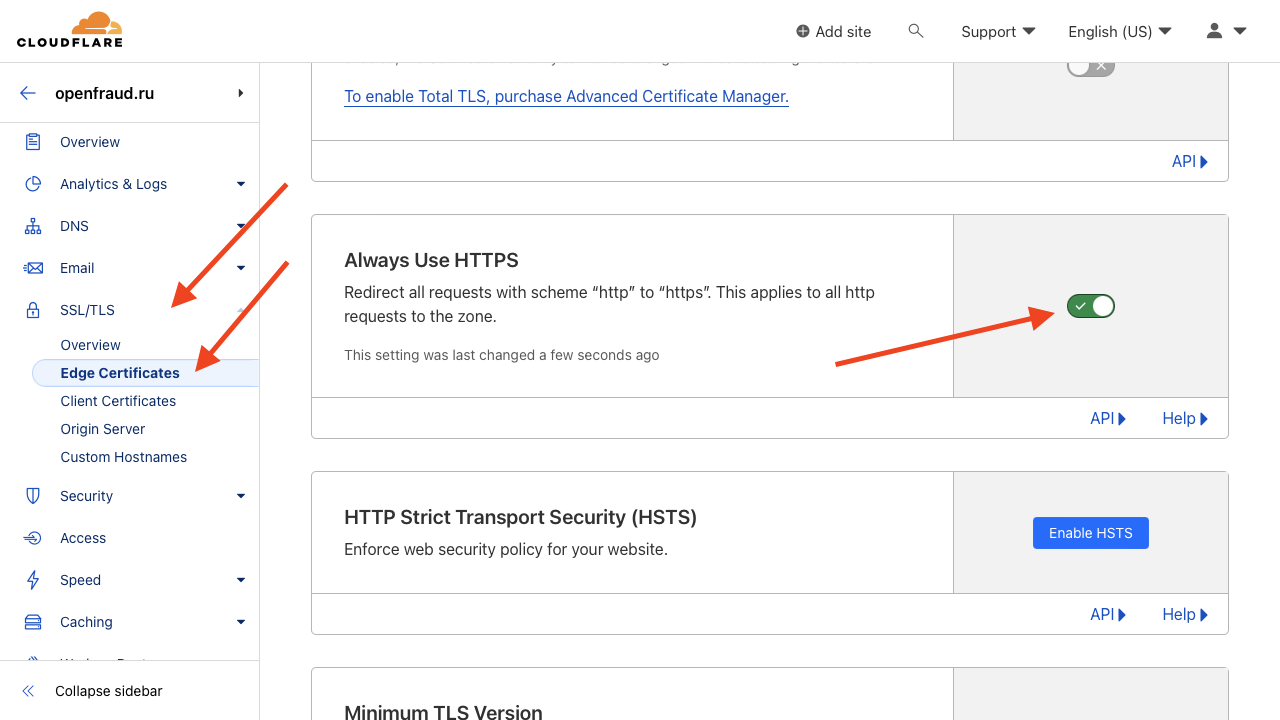

Шаг 3. Режим работы SSL

Перейдите в раздел SSL на страницу Overview. Выберите режим работы Flexible. Это направит все запросы на ваш сервер по быстрому протоколу HTTP и избавит сервер от лишней нагрузки по подготовке защищенного соединения. Толку от него между серверами всё равно никакого.

Перейдите на страницу Edge Certificates здесь же, в разделе SSL. Включите опцию Always use HTTPS. Это лишит атакующих возможности заваливать вас лёгкими HTTP-запросами и будет перенаправлять их на тяжелое защищенное соединение до того, как они доберутся до вашего сайта.

Так мы лишим атакующих преимущества лёгких атак, потому что вся работа по установке SSL-соединения ляжет на CloudFlare и скорее всего там же и закончится. Также можете включить Automatic HTTPS rewrites на этой странице просто для удобства.

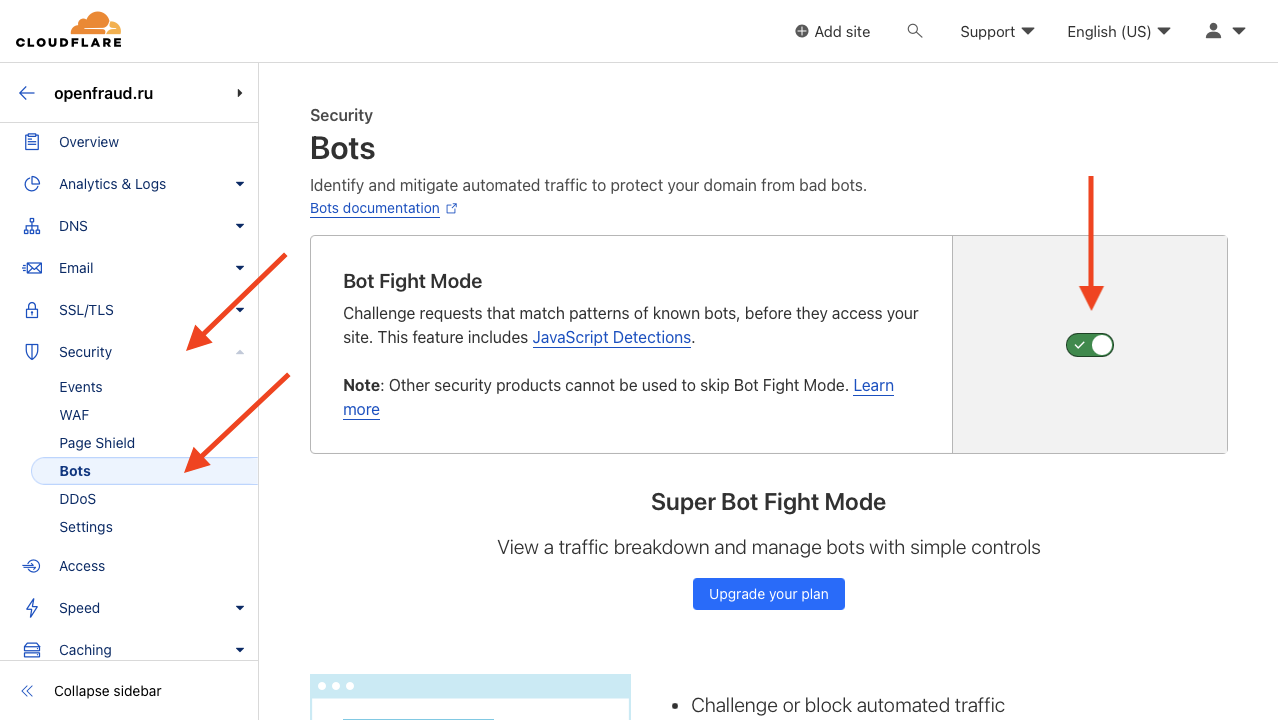

Шаг 4. Режим борьбы с ботами

Перейдите в раздел Security на страницу Bots. Включите на ней Bot Fight Mode, это поможет отделить часть атакующих. Из грустного: это также убьёт и боты поисковых систем. Но лучше не допускать их совсем, чем показать им медленное соединение.

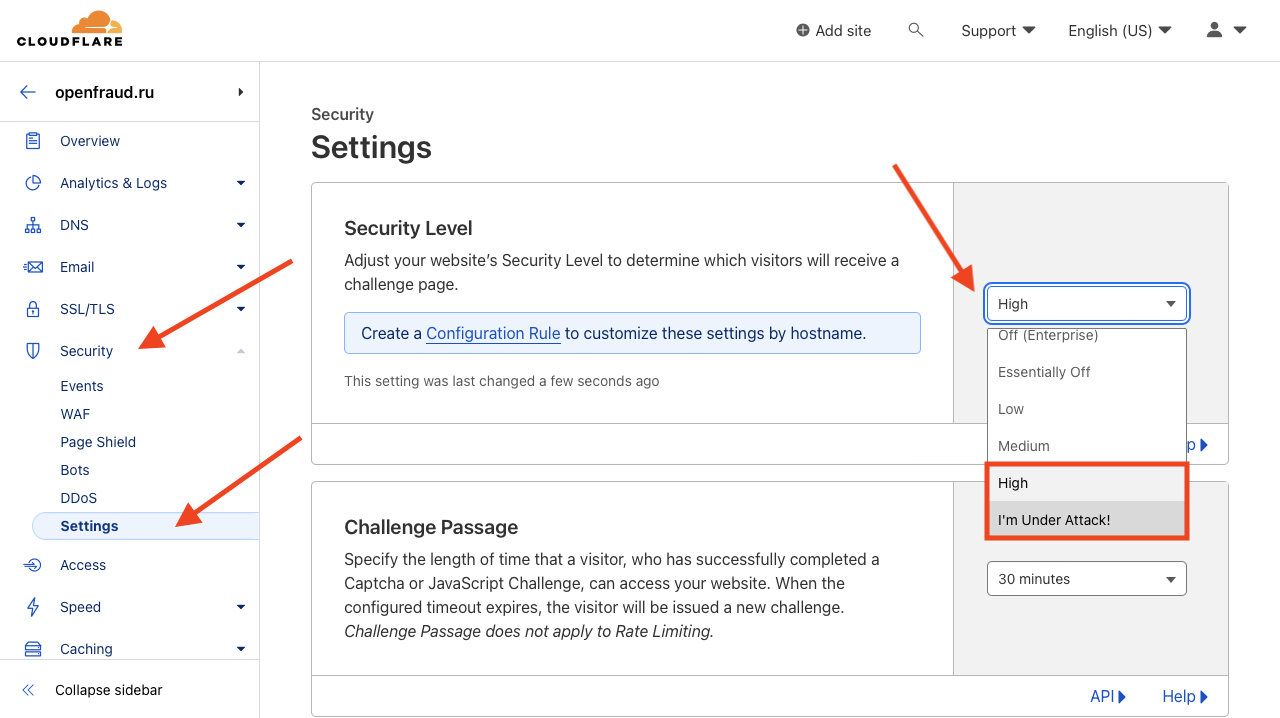

Шаг 5. Уровень защиты

Когда самый пик атаки будет стихать, вы можете повысить удобство для пользователей и поменять уровень защиты сайта. Для этого перейдите в раздел Security на страницу Settings. Вместо I’m Under Attack! укажите High, но не понижайте до Medium или Low до конца атаки.

Дальнейшие шаги

На текущем этапе вы снизили силу атаки и скорее всего дали своему сайту возможность хоть как-то работать и показываться. Эти советы могут чуть помочь вам в дальнейшем:

- В разделе Cache на странице Configuration включите Always Online™, чтобы страницы отображались из кеша при мёртвом сервере.

- Там же проверьте режим кеширования в Standard и время кеширования не меньше часа, а лучше сутки.

- В разделе Speed на странице Optimization включите автоматическую минификацию ресурсов всех типов.

На этом всё, можно выдохнуть и заняться поиском атакующего, улучшением своего сайта и распределением его ресурсов по разным серверам.